في عصر تتزايد فيه التهديدات الإلكترونية بصورة متسارعة، أصبحت الحاجة إلى حلول فعالة لضمان الأمن السيبراني أمرًا جوهريًا. تكنولوجيا البلوكشين، التي اشتهرت في البداية بتطبيقاتها في عالم العملات الرقمية، تبرز الآن كلاعب رئيسي في تعزيز حماية البيانات وضمان سلامتها. تتميز هذه التكنولوجيا بسجلها الموزع والشفاف، مما يجعلها قادرة على مواجهة التحديات المعقدة في مجال الأمن السيبراني. في هذا المقال، نستعرض كيف يمكن لتقنيات البلوكشين أن تُعزز من تطوير استراتيجيات جديدة لحماية المعلومات، وكيف يُمكن أن تفتح آفاقًا جديدة للمؤسسات في هذا المجال الحيوي.

Table of Contents

- دور تكنولوجيا البلوكشين في حماية البيانات الحساسة

- آليات البلوكشين في تعزيز الهوية الرقمية والأمان

- التحديات الأمنية ومخاطر استخدام تكنولوجيا البلوكشين

- استراتيجيات تطبيق البلوكشين في المؤسسات لتعزيز الأمن السيبراني

- To Conclude

دور تكنولوجيا البلوكشين في حماية البيانات الحساسة

تُعتبر تكنولوجيا البلوكشين من الدعائم الأساسية في مجال تأمين البيانات الحساسة، حيث تساهم في توفير مستوى عالٍ من الأمان والخصوصية للمعلومات. تعمل هذه التكنولوجيا على إنشاء سجلات غير قابلة للتغيير، مما يعني أن المعلومات المدخلة تظل مؤمنة ضد أي محاولات للتلاعب أو التغيير. يعتمد ذلك على آلية التشفير المعقد التي تتضمن استخدام المفاتيح العامة والخاصة، مما يقلل من فرص الوصول غير المصرح به إلى البيانات. من خلال التطبيقات اللامركزية الخاصة بها، تضمن البلوكشين عدم اعتماد البيانات الحساسة على كيانات مركزية عرضة للاختراق.

تُعزز تكنولوجيا البلوكشين من حماية البيانات الحساسة عبر مجموعة من الميزات الرئيسية، منها:

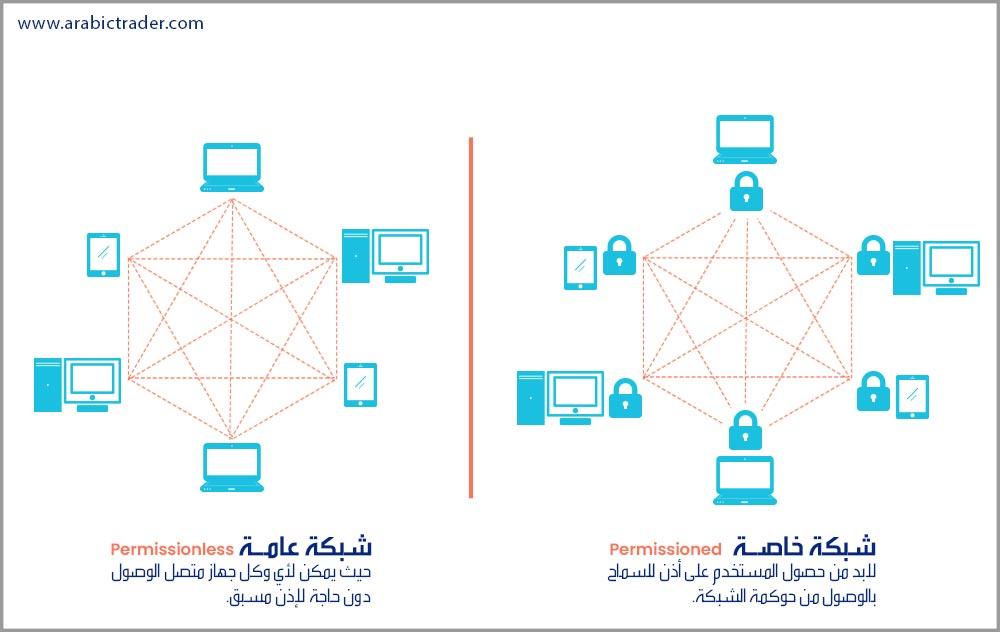

- اللَّامركزية: تقليل خطر فقدان البيانات من خلال توزيعها عبر شبكة كاملة من المستخدمين.

- الشفافية: جميع المشاركين في الشبكة يستطيعون رؤية التغييرات التي تطرأ على البيانات، مما يُعيد ثقة المستخدمين.

- التشفير العالي: حماية المعلومات الخاصة بطرق تشفير متقدمة لا يمكن فك شفراتها بسهولة.

آليات البلوكشين في تعزيز الهوية الرقمية والأمان

تُعتبر تكنولوجيا البلوكشين أداةً فريدة في تعزيز الهوية الرقمية والأمان، حيث تتيح للمستخدمين التحكم الكامل في بياناتهم دون الاعتماد على وسطاء. من خلال نظام التشفير المتقدم، يتم تسهيل عملية التحقق من الهوية بطريقة آمنة وموثوقة، مما يقلل من فرص التلاعب أو السرقة. يساعد ذلك في إنشاء هويات رقمية مُعتمدة، يمكن استخدامها عبر مختلف المنصات دون القلق من انتهاك الخصوصية. من أهم الآليات التي تساهم في هذا التعزيز:

- نظام التحقق من الهوية: يضمن تحقُّقًا مُعتمدًا لتأكيد الهوية دون الحاجة إلى وثائق مادية.

- سلاسل البيانات الآمنة: تحافظ على البيانات وتسمح بتتبعها في كل خطوة، مما يعزز الشفافية.

- تشفير البيانات: يُعد استخدام التشفير من أساسيات البلوكشين، مما يجعل من الصعب الوصول إلى المعلومات الشخصية.

عندما يتعلق الأمر بالأمان، فإن البلوكشين يوفر بنيةً أساسية غير قابلة للتغيير، مما يجعل من الصعب على القراصنة التلاعب بالبيانات المخزنة. يُعتبر كل كتلة في السلسلة مرتبطة بشكل فريد بالكتل الأخرى، مما يعزز من مستوى الأمان لكل الهوية الرقمية. يمكن عرض بعض المميزات الرئيسية لتكنولوجيا البلوكشين في تعزيز الهوية والأمان في الجدول التالي:

| الميزة | الوصف |

|---|---|

| اللامركزية | توزيع البيانات عبر شبكة واسعة مما يمنع السيطرة على البيانات. |

| الشفافية | تمكين جميع الأطراف المعنية من رؤية المعاملات بطريقة واضحة. |

| الأمان العالي | صعوبة التلاعب بالبيانات ووضع قفل قوي للحماية. |

التحديات الأمنية ومخاطر استخدام تكنولوجيا البلوكشين

رغم الفوائد المتعددة لتكنولوجيا البلوكشين، إلا أن هناك تحديات ومخاطر أمنية قد تطرأ نتيجة لاستخدامها. من بين هذه التحديات:

- الهجمات السيبرانية: قد تتعرض شبكات البلوكشين لهجمات متقدمة تستهدف ضعف البرمجيات أو نقاط الضعف التكنولوجية.

- فقدان البيانات: في حال حدوث عطل تقني، قد يؤدي فقدان البيانات إلى عواقب وخيمة على العمليات التجارية.

- التحايل والاختراق: يمكن للمهاجمين استخدام تقنيات متطورة للتلاعب بالنظام والتحايل على قواعد العمل المؤمنة.

بالإضافة إلى ذلك، يجب أن نأخذ في الاعتبار بعض المخاطر المرتبطة بالتعامل مع المعلومات الحساسة على منصات البلوكشين. من بين هذه المخاطر:

- الخصوصية: قد تؤدي الشفافية التي توفرها تكنولوجيا البلوكشين إلى انتهاك خصوصية المستخدمين.

- الامتثال القانوني: قد تتعارض التطبيقات المحتملة للبلوكشين مع القوانين المحلية والدولية المتعلقة بحماية البيانات.

- التحديات النظامية: عدم وجود إطار تنظيمي موحد يمكن أن يزيد من الضغوط على المؤسسات للتحقق من أمان شبكاتها.

استراتيجيات تطبيق البلوكشين في المؤسسات لتعزيز الأمن السيبراني

تعتبر تكنولوجيا البلوكشين حلاً مبتكرًا لتعزيز الأمن السيبراني في المؤسسات، حيث توفر آليات متعددة يمكنها حماية البيانات وتقليل المخاطر. من خلال استخدام سجلات البيانات الموزعة، يمكن ضمان أن جميع المعاملات يتم تسجيلها بطريقة آمنة وشفافة، مما يمنع أي تعديلات غير مصرح بها. كما تتيح البلوكشين إمكانية تتبع كل عملية بشكل دقيق، مما يسهل اكتشاف أي خروقات أمنية في وقت مبكر. ومن أبرز الاستراتيجيات التي يمكن اعتمادها:

- تشفير البيانات: استخدام تقنيات التشفير القوية لحماية البيانات من الوصول غير المصرح به.

- تحقق الهوية: تعزيز آليات التحقق من الهوية باستخدام العقود الذكية للتحكم في الوصول إلى المعلومات الحساسة.

- توزيع المخاطر: ضمان عدم تخزين المعلومات الحساسة في موقع واحد، مما يقلل من احتمالات التعرض للاختراق.

بالإضافة إلى ذلك، يمكن استخدام البلوكشين لخلق نظام متكامل يدعم التعاون بين المؤسسات المختلفة، مما يسهل تبادل المعلومات بطريقة آمنة. يمكن تصنيف هذه الأنظمة في جدول يوضح فوائد كل استراتيجية كما يلي:

| الاستراتيجية | الفائدة |

|---|---|

| تشفير البيانات | حماية المعلومات من المتسللين |

| تحقق الهوية | ضمان وصول الأفراد المصرح لهم فقط |

| توزيع المخاطر | تقليل نقطة الفشل الواحدة |

To Conclude

في ختام هذا المقال، يتضح أن تكنولوجيا البلوكشين تمثل ركيزة أساسية في تعزيز الأمن السيبراني وتوفير حلول مبتكرة لمواجهة التهديدات المعاصرة. تساهم الخصائص الفريدة لهذه التكنولوجيا، مثل التشفير وعدم القابلية للتغيير، في حماية البيانات والمعلومات الحساسة، مما يجعلها أداة فعالة في بناء بيئات إلكترونية أكثر أماناً وموثوقية. ومع تزايد اعتماد المؤسسات والشركات على الحلول الرقمية، فإن الاستثمار في تكنولوجيا البلوكشين لم يعد خياراً بل ضرورة تعكس التوجهات المستقبلية للأمن السيبراني. لذا، يتوجب على الفاعلين في هذا المجال السعي لإستراتيجيات متكاملة تعتمد على هذه التكنولوجيا لضمان حماية فعالة وموثوقة ضد المخاطر السيبرانية المتزايدة.